Vor 15 Jahren, am 21.10.2002, fand ein Hacker-Angriff auf das Internet statt. Neun von dreizehn Servern, die den weltweiten Datenverkehr gewährleisten, die sogenannten DNS-Root-Server, fielen aus – es war einer der bis dahin gefährlichsten Angriffe weltweit. Das sogenannte Domain Name System (DNS) übersetzt die Webadressen, die wir in den Internet-Browser eintippen, in die eigentlichen IP-Adressen der Websites, sodass die Seiten überhaupt aufgerufen werden können. Wird es lahmgelegt, werden Websites abgeschnitten und sind für die User nicht mehr erreichbar.

Die Server waren damals Opfer einer Denial-of-Service (DoS)-Attacke, bei solchen Überfällen greift der Täter meist mit sehr großen Datenmengen den Computer an – dieser kann die Flut nicht bewältigen und geht zu Boden. 2002 folgten die Angriffe aber einem so simplen Schema, dass die Administratoren keine Probleme mit dem Blocken des Datenstroms hatten. Trotzdem gingen bis auf vier Server alle Rechner vorübergehend in die Knie. (cwu)

"Man hat daraus gelernt"

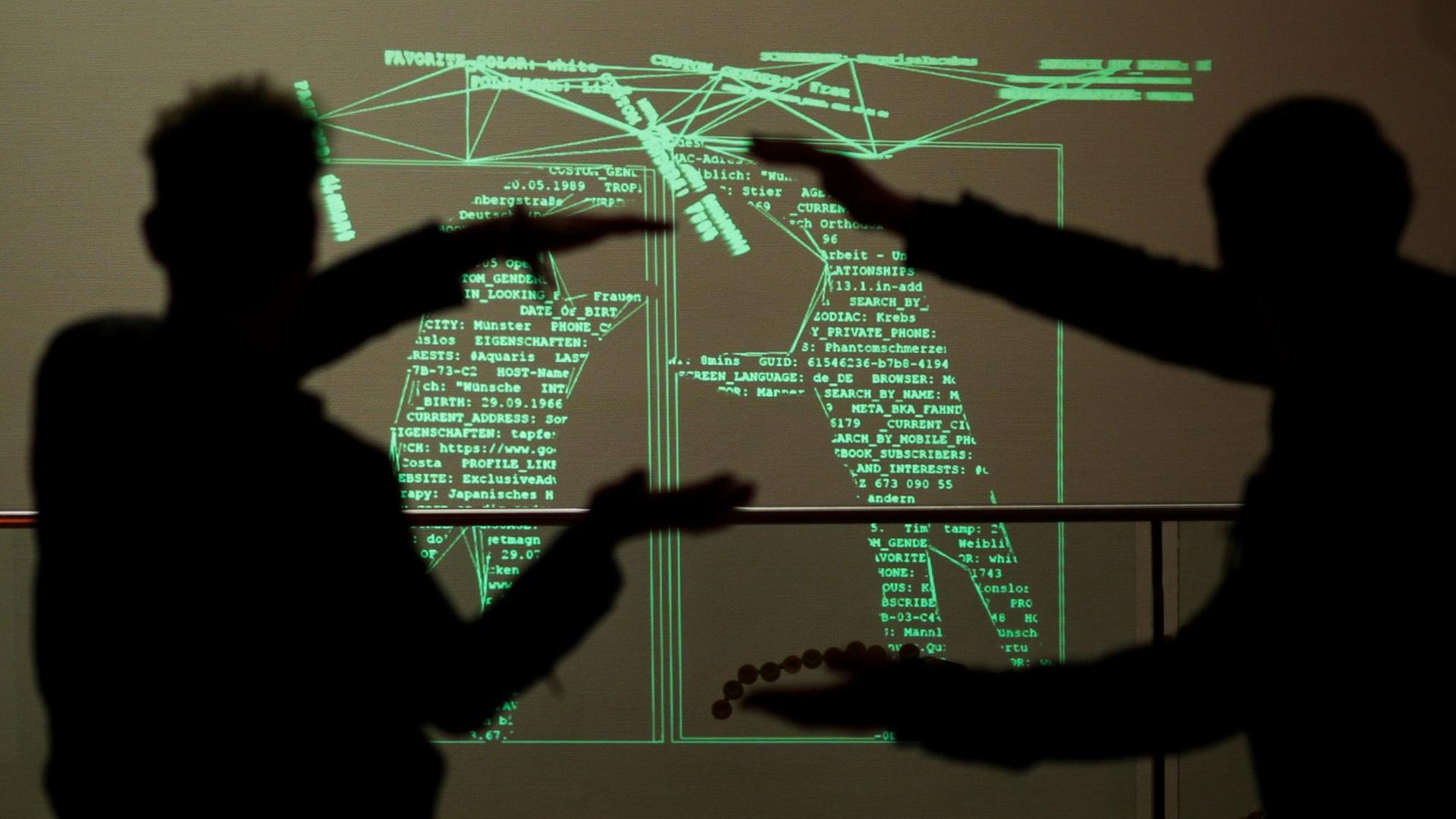

Vor 15 Jahren kam es zu einem der bis dahin gefährlichsten Hacker-Angriffe auf das Internet. Dabei wurde ein Großteil der weltweiten DNS-Root-Server lahmgelegt. Der Cyber-Experte Sandro Gaycken erklärt, wie hoch das Risiko für solche Angriffe heute ist.

Am 21.10.2002 legte ein Hackerangriff neun der 13 weltweiten DNS-Root-Server und damit fast das ganze Internet lahm.

"Man hatte damals einen relativ gängigen Angriff, einen sogenannter Distributed-Denial-of-Service", so Sandro Gaycken, Experte für Cyber-Sicherheit und Direktor des Digital Society Institute an der European School of Management and Technology in Berlin. "Das heißt, man flutet eine bestimmte Adresse mit massenhaften sinnlosen Anfragen, mit denen man überrascht, sodass man keine legitimen Anfragen mehr angeben kann."

"Deutlich höhere Widerstandskraft"

Inzwischen sei die Widerstandskraft gegenüber solchen Angriffen deutlich größer. Zwar gebe es nach wie vor diese 13 Kernserver, aber man habe jetzt die Möglichkeit, "die Last, wenn solche Angriffe aufkommen, auf 123 Server insgesamt zu verteilen", sagt Gaycken. "Und das gibt schon eine deutlich höhere Widerstandskraft, obwohl diese Angriffe immer wieder versucht werden."

Sandro Gaycken, IT-Experte für Cyber Defence der der European School of Management and Technology in Berlin© imago stock&people

Banken und Regierungen sind das attraktivere Ziel

Ohnehin hätten Hacker attraktivere Ziele als solche "Denial-of-Service"-Attacken: "Davon hat man ja sowieso meistens nichts. Dann steht irgendwas lahm. Die meisten Cyberangreifer haben ja ein großes Interesse daran, dass das Internet möglichst gut funktioniert und schnell funktioniert, weil es das Vehikel ihrer Angriffe ist." Dennoch gebe es diese DNS-Attacken noch, meint Gaycken. Er gehe aber davon aus, dass dahinter dann Militärs steckten, die die Fähigkeit testen wollten, auf diese Weise einen Angriff aus einem anderen Land abzuwehren. Für Cyberkriminelle sei es ansonsten aber viel profitabler und interessanter, bei Banken, Börsen oder bei Regierungen einzubrechen.

Überwachung des Internets die größere Gefahr

Das Symbolbild eines Polizeibeamten warnt chinesische Internetnutzer davor, die Zensurgesetze nicht zu überschreiten.© picture alliance / dpa / Adrian Bradshaw

Ohnehin sieht der IT-Experte die viel größere Gefahr darin, dass autoritäre Regime das Internet in ihren Ländern zu einer Art Überwachungsmaschine umbauten, zum Beispiel in China, Russland oder in vielen Staaten des Mittleren Ostens: "Da beobachtet das Internet sozusagen die Bürger und meldet dann unrechtmäßige Bürger, unethische Bürger direkt der Regierung."

Von der Bundesregierung wünscht sich Gaycken insofern, dass sie das Thema offensiver vertritt, "auch im Ausland, in der UN" und auch Russland sowie andere Staaten damit konfrontiert. "Das passiert leider nicht."

(uko)

Das Interview im Wortlaut:

Ute Welty: Es sind nicht 12, sondern 13, und es sind auch nicht die Ritter der Tafelrunde, sondern Root-Nameserver, diese Server sind so etwas wie die DNS des Internets, wobei DNS hier nicht für Desoxyribonukleinsäure steht, sonder für Domain-Name-System. Diese 13 Server übersetzen nämlich die Namen einer Website aus der Sprache der Menschen in die Sprache der Maschinen, und so taucht dann am Ende die Seite von Deutschlandfunk Kultur auf, die Sie gesucht haben. Vor genau 15 Jahren sind diese 13 Server einem Hackerangriff ausgesetzt, der sich gewaschen hat. Neun Server gehen, zumindest vorübergehend, in die Knie. Ob die Welt daraus gelernt hat, das kann ich jetzt mit Sandro Gaycken besprechen, Direktor des Digital Society Institute, und das wiederum ist Bestandteil der Berliner European School of Management and Technology. Guten Morgen, Herr Gaycken!

Sandro Gaycken: Guten Morgen!

Server mit massenhaft sinnlosen Anfragen geflutet

Welty: Was genau ist damals passiert, und wie groß ist das Risiko, dass es heute wieder passiert?

Gaycken: Man hatte damals einen relativ gängigen Angriff, einen sogenannter Distributed-Denial-of-Service, das heißt, man flutet eine bestimmte Adresse mit massenhaften sinnlosen Anfragen, mit denen man überrascht, sodass man keine legitimen Anfragen mehr angeben kann. Das ist ein relativ alter Mechanismus.

Da gibt es ganz viele verschiedene Wege. Der Standardweg ist, dass man mehrere tausend Rechner kapert, die schlecht gesichert sind. Das nennt man dann ein Botnet, also so ein Netz von Robotern, die einem gehorchen wie Zombies, und dann schickt man massenhaft Anfragen entweder an irgendwelche Mechanismen im Internet, die das dann verstärken und weiterverbreiten oder, wenn man genug zusammen hat, direkt an das, was man lahmlegen möchte. Das ist damals passiert. Damals war das auch relativ verwundbar, muss man sagen. Man hat auch tatsächlich nur diese 13 Server.

Inzwischen hat man da ein bisschen eine Lastverteilung vorgenommen. Man hat also jetzt die Möglichkeit. Es gibt aber auch diese 13 Kernserver, und man hat jetzt die Möglichkeit, die Last, wenn solche Angriffe aufkommen, auf 123 Server insgesamt zu verteilen, und das gibt schon eine deutlich höhere Widerstandskraft, obwohl diese Angriffe immer wieder versucht werden.

Heute ist die Lastenverteilung besser

Welty: Das heißt, man hat daraus gelernt, was damals am 21. Oktober 2002 passiert ist.

Gaycken: Man hat daraus gelernt, das war aber sowieso geplant, eine bessere Lastverteilung hinzubekommen, weil auch immer wieder Peak-Anfragen waren, wenn irgendwelche wichtigen Fußballspiele gewonnen wurden oder so Geschichten. Dann kommt es oft zu massenhaften Anfragen auf ...(Verbindung gestört) Servern. Da wollte man auch noch in der Lage sein, Lasten zu verteilen. Das hat man dann einfach beschleunigt und ein bisschen verbreitert.

Welty: Herr Gaycken, wir haben auch ein Serverproblem, nämlich dass wir Sie kaum verstehen können. Die Verbindung ist nicht so dolle. Wir versuchen Sie noch mal anzurufen. Danke schön fürs Erste!

DNS "eine sehr kritische Struktur"

Wir haben noch mal versucht zu telefonieren, und zwar mit Sandro Gaycken, Experte für Internetsicherheit. Mit ihm haben wir gesprochen und wollen es auch weiterhin tun über den Hackerangriff von vor 15 Jahren, der neun der 13 wichtigsten Server lahmgelegt hat. Hallo, Herr Gaycken, noch mal!

Gaycken: Hallo!

Welty: Wir haben darüber schon geredet, nämlich dass man durchaus gelernt hat, was da am 21. Oktober 2002 passiert ist. Wie ist denn das eigentlich heute? Ist dieses Domain-Name-System nach wie vor der neuralgische Punkt des Internets?

Gaycken: Ja, das ist nach wie vor ein wichtiges Protokoll. Es gibt natürlich noch eine ganze Reihe anderer wichtiger Protokolle, aber bei dem Domain-Name-Serversystem werden die ganzen Adressen, die menschlichen Adressen sozusagen in technische Adressen übersetzt, und das ist schon eine sehr kritische Struktur.

14 mysteriöse Schlüsselwächter

Welty: Wer kontrolliert dieses System, wer sichert es ab?

Gaycken: Das sind Telekommunikationsprovider, die warten sozusagen diese Rechner gemeinsam mit größeren multinationalen Organisationen. Die ICANN zum Beispiel war ganz lange Zeit die Organisation, die das zentral verwaltet hat, die auch die Namen vergeben hat. Das kam dann politisch sehr zum Streit darüber, weil die ICANN sehr stark amerikanisch dominiert war, auch durch die amerikanischen IT-Konzerne. Inzwischen hat man das mehr in die, ich glaube, in die ITU gezogen. Das gehört der UN, ist also ein bisschen neutraler.

Dazu gibt es dann noch diese mysteriösen 14 Schlüsselwächter, die also noch ein zusätzliches Sicherheitsprotokoll bei DNS beherrschen. Da gibt es noch eine zusätzliche Schicht drüber, die quasi noch mal ein gesichertes Telefonbuch ist, wo man also die Adresse noch mal nachschlagen kann. Da ist dann noch mal unterschrieben, dass das auch wirklich die Adresse ist, damit das keiner fälscht. Da gibt es 14 Personen, die einen Schlüssel für Tresore haben, wo dann tatsächlich diese gesicherten Adressen liegen.

Welty: Das heißt, es gibt eine richtige Zeremonie, bei der sich diese 14 Personen treffen.

Gaycken: Ja, das ist so ein bisschen Informatiker-Unsinn. Man braucht eigentlich keine Zeremonie. Das haben die irgendwann mal erfunden, damit es nicht so langweilig ist, aber es gibt tatsächlich diese Signing-Zeremonie.

Inzwischen gibt es attraktivere Ziele

Welty: Das klingt ja schon wirklich nach Mythenbildung und auch wiederum nach Tafelrunde. Gibt es auch in dieser Welt von null und eins diese Sehnsucht nach einem Stück Romantik und Heldentum?

Gaycken: Ja, absolut. Das sehen wir überall. Ich meine, wenn man nur seinen normalen Administrationsjob macht, ist das einfach furchtbar langweilig, wobei natürlich andererseits auch ganz interessante Prozesse dahinterstecken. Von daher ist vielleicht dieser Versuch der Mythenbildung auch gar nicht so ungerechtfertigt.

Welty: Gibt es vielleicht sogar inzwischen viel attraktivere Ziele als das DNS?

Gaycken: Ja, definitiv. Also diese Denial-of-Service-Angriffe, davon hat man ja sowieso meistens nichts. Dann steht irgendwas lahm. Die meisten Cyberangreifer haben ja ein großes Interesse daran, dass das Internet möglichst gut funktioniert und schnell funktioniert, weil es das Vehikel ihrer Angriffe ist. Wir haben trotzdem so ein paar Störangriffe gesehen auf einzelne Länder. Da gehen wir davon aus, dass das Militärs sind, die mal testen, was sie da für Fähigkeiten haben, ob sie also einen Angriff abschalten können aus einem Land, indem sie da den Server überlasten, aber ansonsten die anderen Cyberkriminellen, die [Verbindungsproblem]??? die meisten Nachrichtendienste, die brechen bei Banken ein, bei Börsen, im Bundestag, in anderen Ministerien. Das ist irgendwie viel profitabler und viel interessanter.

Staatliche Überwachung des Internets die größere Gefahr

Welty: Ist das inzwischen vielleicht auch die größere Gefahr, dass das Internet zensiert wird in Ländern wie Russland, China oder eben auch der Türkei? Ist das die noch größere Bedrohung als jeder Hackerangriff?

Gaycken: Ja, definitiv. Da weise ich auch schon seit Jahren drauf hin, versuche, auch immer wieder das Auswärtige Amt zu überreden, dass sie sich da ein bisschen stärker engagieren, aber wir sehen leider ganz klar, dass das Internet in allen autoritären Ländern in so eine Überwachungsmaschine umgebaut wird, also genau das Gegenteil der Utopie, mit der das Internet eigentlich mal angetreten ist, dass es also freie Informationen für alle liefert. In China, in Russland, auch in vielen Staaten im Mittleren Osten passiert aber genau das Gegenteil dadurch, dass natürlich die Herrscher da die Macht haben und das entsprechend implementieren können. Da beobachtet das Internet sozusagen die Bürger und meldet dann unrechtmäßige Bürger, unethische Bürger direkt der Regierung.

Die Bundesregierung müsste Russland konfrontieren

Welty: Was wünschen Sie sich, dass das Auswärtige Amt unternimmt?

Gaycken: Ich habe schon mehrfach angeregt, dass die … Die haben ja eigentlich Menschenrechte relativ hoch auch auf der Agenda im Internet, sind damit aber jetzt nicht sehr aggressiv. Also man schreibt sich das sozusagen auf die Fahne, aber man trägt die Fahne nicht woanders hin, um das dann doch ein bisschen aggressiver, auch im Ausland, in der UN zu vertreten, Russland mal zu konfrontieren, damit andere Staaten zu konfrontieren. Das passiert leider nicht.

Welty: Sagt Sandro Gaycken, Experte für Cybersicherheit. Anlässlich des Jahrestages haben wir über den Hackerangriff von vor 15 Jahren gesprochen und über die Sicherheitslage heute. Herr Gaycken, haben Sie herzlichen Dank!

Gaycken: Gerne!

Äußerungen unserer Gesprächspartner geben deren eigene Auffassungen wieder. Deutschlandfunk Kultur macht sich Äußerungen seiner Gesprächspartner in Interviews und Diskussionen nicht zu eigen.